THREAT INTELLIGENCE REPORT

| Report Title | Phishing Network Infrastructure Analysis |

| Report ID | TIR-2026-001 |

| Classification | TLP:WHITE |

| Version | 1.0 |

| Date | 2026-05-16 |

| Prepared By | rwx4m |

| Status | Released |

| Detection Rules | LINK |

TABLE OF CONTENTS

- Executive Summary

- Threat Overview

- Infrastructure Analysis

- Campaign Analysis

- Attack Chain

- Timeline & Attribution Indicators

- Indicators of Compromise

- MITRE ATT&CK Mapping

- Detection & Mitigation

- Recommendations

1. EXECUTIVE SUMMARY

Investigasi ini mengidentifikasi dan mendokumentasikan jaringan phishing aktif yang beroperasi di bawah domain induk a-gratis.uk. Ancaman ini dikategorikan sebagai Government Impersonation Phishing yang menargetkan masyarakat umum di Indonesia dan Malaysia secara bersamaan.

Threat actor mengoperasikan lima subdomain aktif yang masing-masing menyamar sebagai program sosial pemerintah yang berbeda, mulai dari program bantuan sosial PKH Kementerian Sosial RI, Program Perumahan Rakyat Malaysia, hingga portal lowongan kerja palsu yang mengatasnamakan kementerian Malaysia.

Vektor serangan akhirnya bukan pencurian data finansial, melainkan Telegram Account Takeover (ATO), korban dimanipulasi untuk menyerahkan kode OTP Telegram mereka, yang kemudian digunakan untuk mengambil alih akun dan menyebarkan link phishing secara viral ke seluruh kontak korban.

Temuan kritis:

| Aspek | Detail |

|---|---|

| Subdomain aktif | 5 subdomain (semua HTTP 200) |

| Negara target | Indonesia 🇮🇩, Malaysia 🇲🇾 |

| Durasi operasional | ≥57 hari (sejak 20 Maret 2026) |

| Infrastruktur | Cloudflare CDN + Next.js |

| Tujuan akhir | Telegram Account Takeover |

| Tingkat risiko | HIGH |

| Status | AKTIF |

2. THREAT OVERVIEW

2.1 Identifikasi Awal

Situs https://bansos-terkini.a-gratis.uk/ teridentifikasi sebagai situs phishing berdasarkan anomali struktural domain yang terdeteksi sebelum analisis teknis dilakukan:

- Domain resmi pemerintah Indonesia menggunakan skema

[lembaga].go.id - ccTLD

.uk(Inggris) digunakan untuk layanan yang diklaim sebagai milik pemerintah Indonesia - SLD

a-gratisbermakna "serba gratis" - Subdomain

bansos-terkinimenggunakan kata kunci emosional yang dirancang untuk mendorong klik impulsif

2.2 Profil Ancaman

| Atribut | Nilai |

|---|---|

| Threat Type | Phishing, Government Impersonation |

| Sub-type | Social Benefit Fraud + Job Scam + Telegram ATO |

| Target Sector | General Public (B2C) |

| Delivery Vector | WhatsApp, Telegram (link forwarding) |

| Primary Objective | Telegram Account Takeover |

| Secondary Objective | Viral propagation via compromised accounts |

| Sophistication Level | Medium |

| Confidence Level | HIGH |

3. INFRASTRUCTURE ANALYSIS

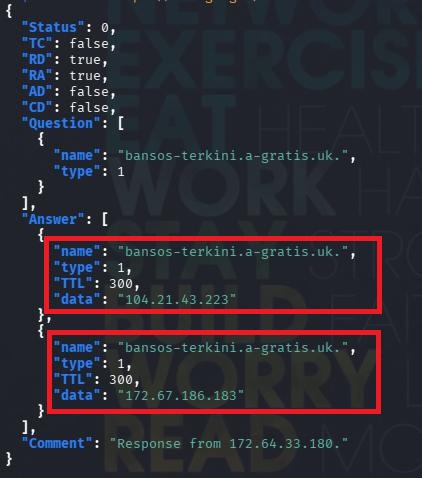

3.1 DNS Resolution

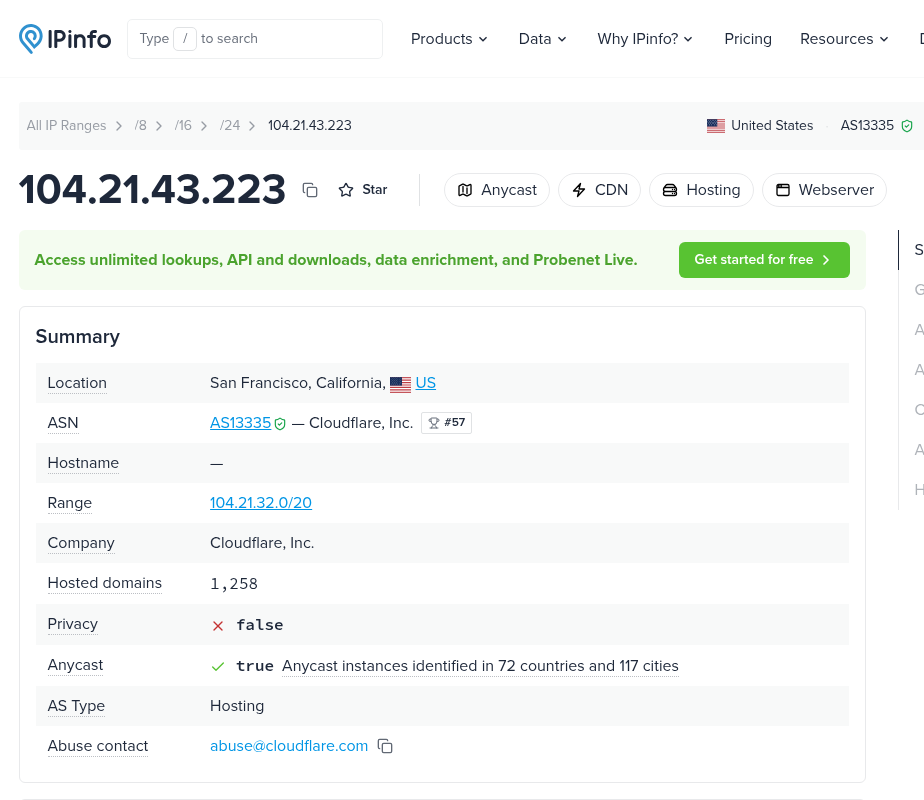

TTL 300 detik (5 menit) adalah nilai yang sangat rendah dan disengaja. Dalam konteks operasional phishing, low TTL memungkinkan threat actor memindahkan infrastruktur ke IP baru dengan downtime minimal jika terjadi takedown atau pemblokiran. Kedua IP yang dikembalikan merupakan Cloudflare anycast proxy (ASN 13335), bukan server origin pelaku.

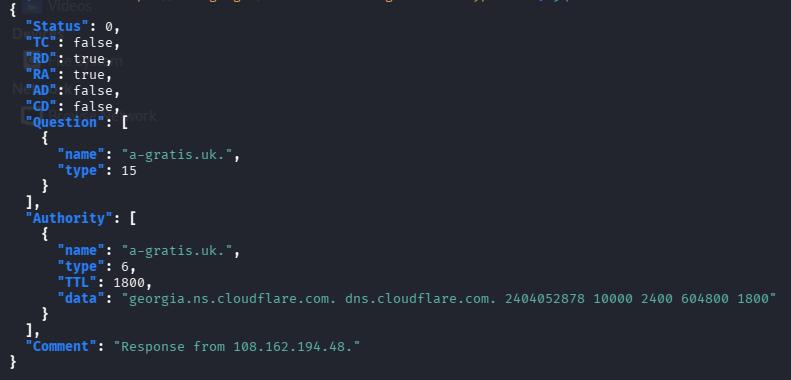

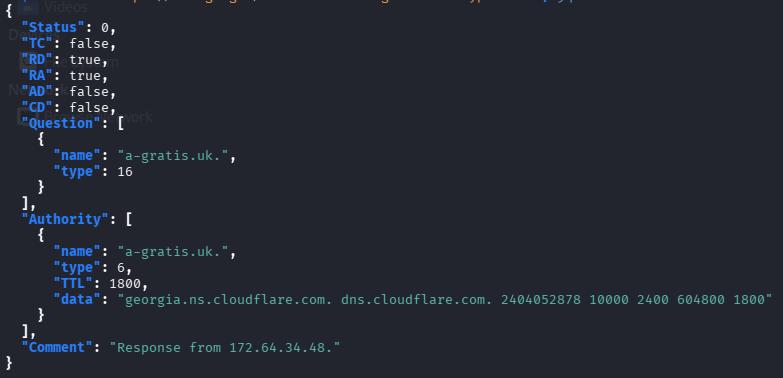

3.2 Nameserver & Domain Configuration

Domain sepenuhnya dikelola melalui Cloudflare DNS. Ketiadaan MX record dan TXT/SPF record mengkonfirmasi bahwa domain ini memiliki satu tujuan tunggal: hosting halaman phishing. Tidak digunakan untuk email, tidak ada infrastruktur lain. Cloudflare sebagai DNS provider memberikan threat actor beberapa keuntungan operasional:

Domain sepenuhnya dikelola melalui Cloudflare DNS. Ketiadaan MX record dan TXT/SPF record mengkonfirmasi bahwa domain ini memiliki satu tujuan tunggal: hosting halaman phishing. Tidak digunakan untuk email, tidak ada infrastruktur lain. Cloudflare sebagai DNS provider memberikan threat actor beberapa keuntungan operasional:

- Semua record DNS dikelola dari satu akun Cloudflare

- Origin IP server sesungguhnya tersembunyi di balik proxy

- DDoS protection, SSL/TLS gratis, dan CDN global tanpa biaya tambahan

- Takedown membutuhkan kerja sama aktif dari Cloudflare

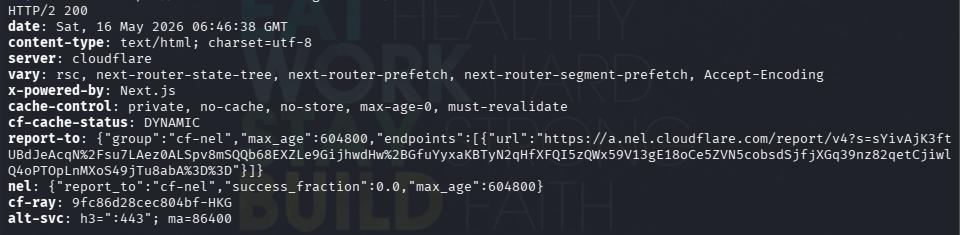

3.3 HTTP Response Header Analysis

Interpretasi per header:

| Header | Nilai | Implikasi |

|---|---|---|

server | cloudflare | Dikonfirmasi menggunakan Cloudflare reverse proxy |

x-powered-by | Next.js | Framework React SSR |

cache-control | no-cache, no-store | Response bersifat dinamis; setiap request diproses backend secara real-time |

cf-cache-status | DYNAMIC | Cloudflare tidak melakukan caching, backend aktif setiap saat |

cf-ray | ...-SIN | Request diproses di Cloudflare PoP Hongkong/Singapura |

nel | success_fraction: 0.0 | Network Error Logging diaktifkan, pelaku memantau availability situs |

Header

vary: rsc, next-router-state-tree, next-router-prefetchadalah fingerprint spesifik Next.js App Router, mengkonfirmasi penggunaan Next.js versi 13+ dengan arsitektur React Server Components. Ini mengimplikasikan keberadaan API routes di/api/yang menerima dan memproses form submission dari korban.

3.4 IP Ownership Verification

IP ini adalah Cloudflare anycast proxy. Memblokir IP ini akan berdampak pada ribuan situs legitimate lain yang juga menggunakan Cloudflare. Blocking harus dilakukan pada level domain, bukan IP.

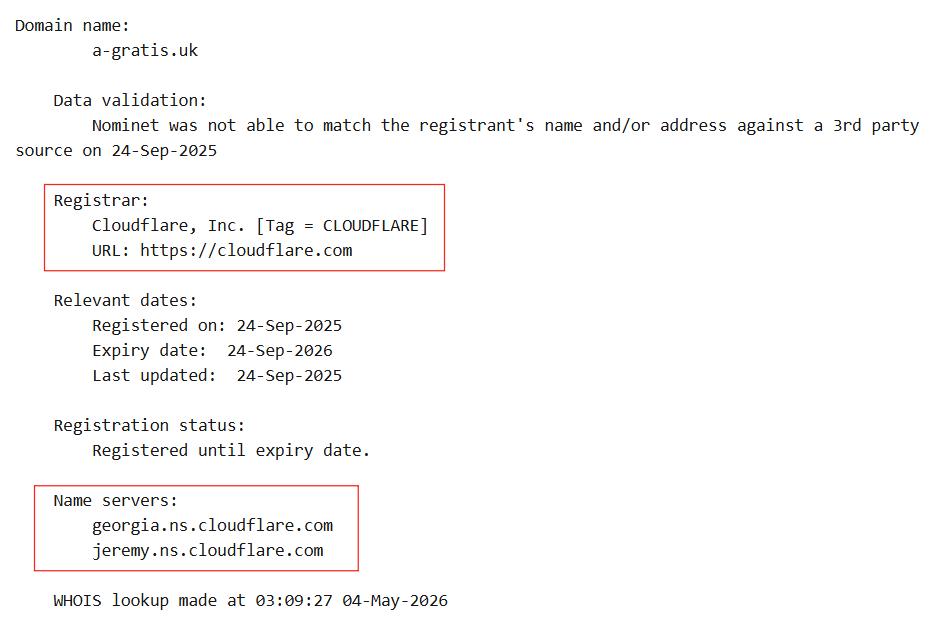

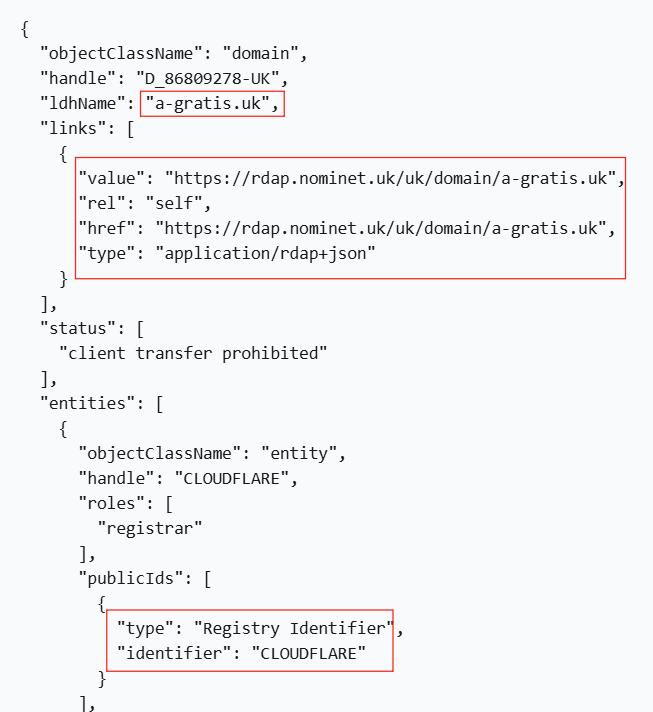

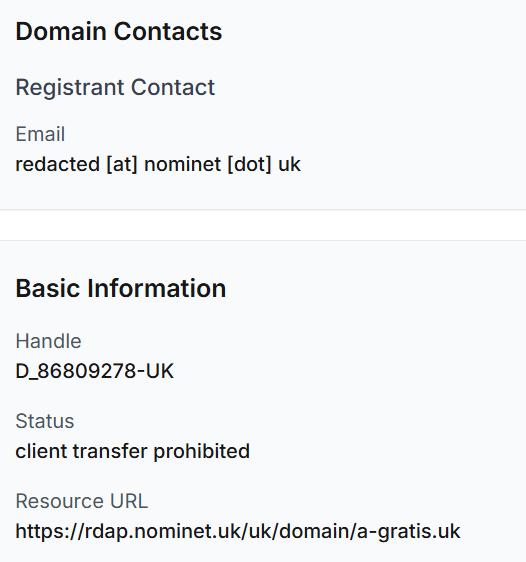

3.5 WHOIS Analysis

Findings:

| Field | Value |

|---|---|

| Registry | Nominet UK |

| Registrar | (via Cloudflare Registrar) |

| Nameservers | jeremy.ns.cloudflare.com, georgia.ns.cloudflare.com |

| TLD | .uk (ccTLD Inggris, dikelola Nominet) |

Nominet UK memiliki kebijakan abuse yang agresif dan dapat men-suspend domain dalam waktu singkat jika terbukti digunakan untuk phishing. Ini menjadikan Nominet sebagai jalur takedown yang paling efektif untuk kasus ini.

4. CAMPAIGN ANALYSIS

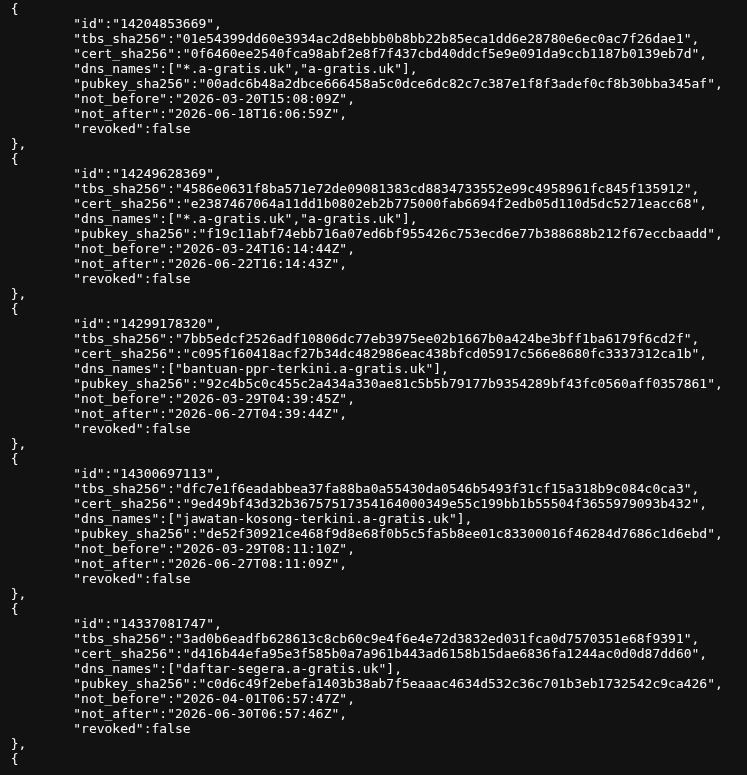

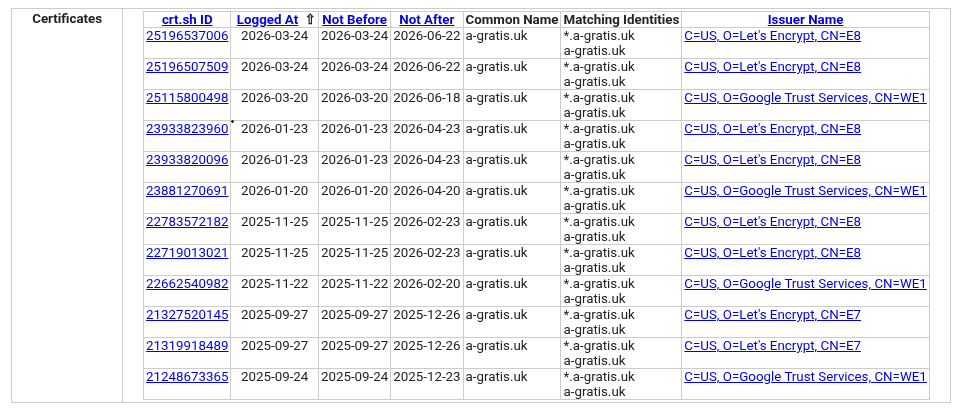

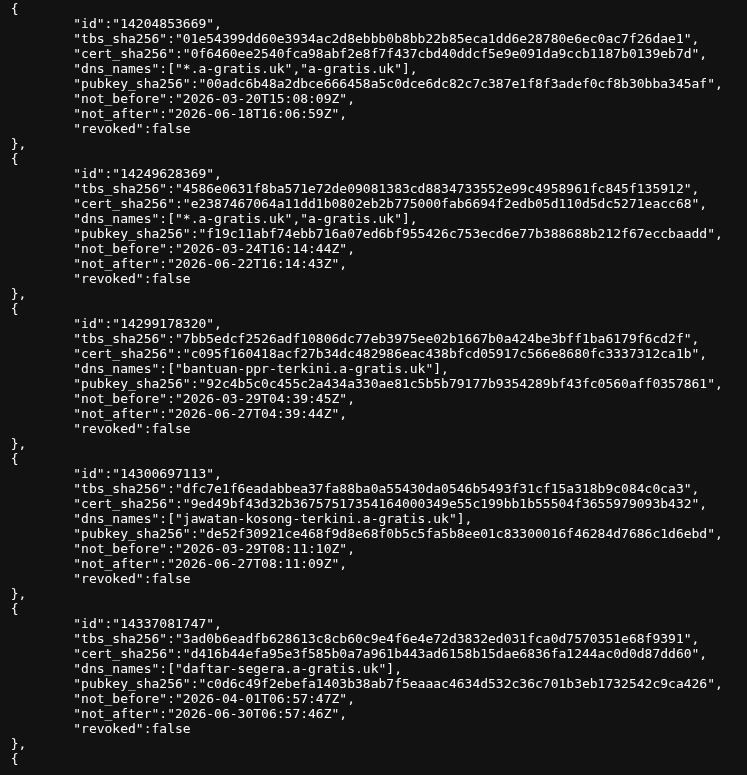

4.1 Certificate Transparency Log Enumeration

Wildcard SSL certificate *.a-gratis.uk yang digunakan threat actor secara definitif mencatat semua subdomain dalam CT log publik berdasarkan RFC 9162. Ini memberikan complete enumeration seluruh jaringan kampanye dengan satu query.

*.a-gratis.uk

a-gratis.uk

bansos-terkini.a-gratis.uk

bantuan-ppr-terkini.a-gratis.uk

daftar-segera.a-gratis.uk

daftar-segeraa.a-gratis.uk

jawatan-kosong-terkini.a-gratis.uk

Total: 7 unique domains

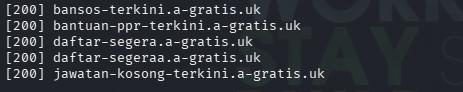

4.2 Active Subdomain Verification

Semua 5 subdomain aktif dan melayani konten phishing secara real-time per tanggal investigasi (2026-05-16).

4.3 Campaign Breakdown

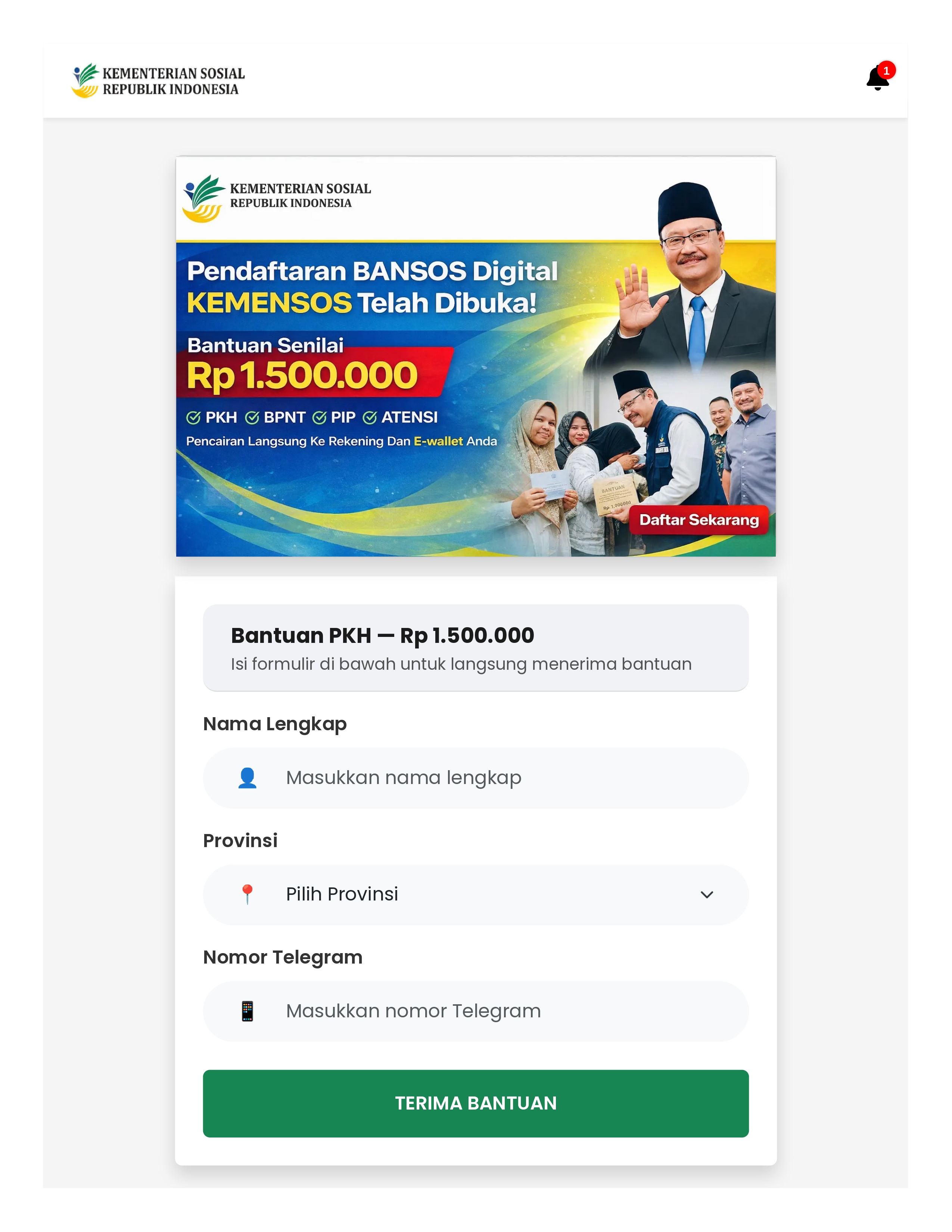

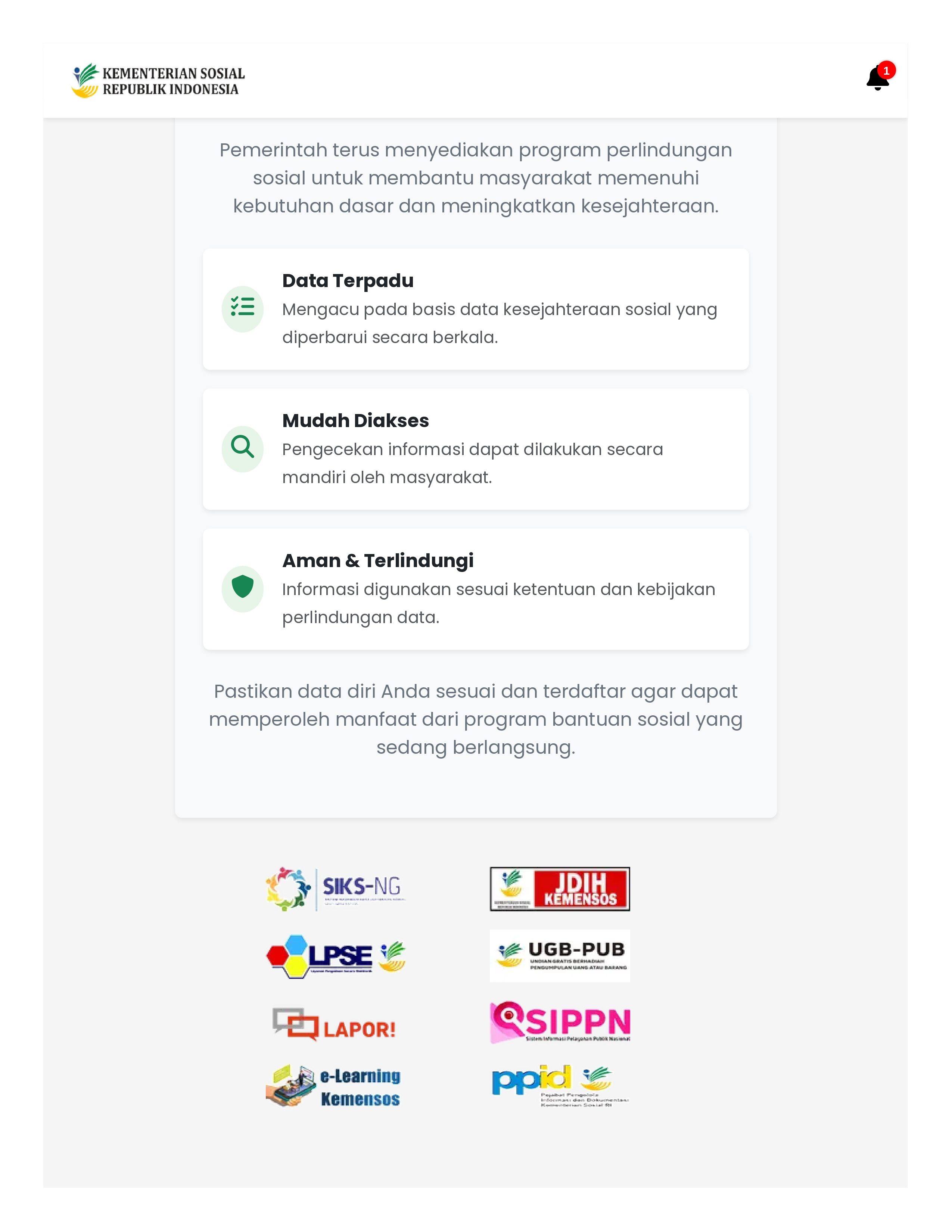

4.3.1 Kampanye 1, bansos-terkini.a-gratis.uk

Identitas yang Dipalsukan: Kementerian Sosial RI, Program Keluarga Harapan (PKH)

HTTP Headers:

HTTP/2 200

server: cloudflare

x-powered-by: Next.js

cache-control: private, no-cache, no-store, max-age=0, must-revalidate

cf-ray: 9fc7e8c71d3bfe05-SIN

Data yang dikumpulkan dari korban:

- Nama Lengkap

- Provinsi (dropdown 34 provinsi Indonesia)

- Nomor Telegram ← vektor serangan utama

Umpan finansial: Rp 1.500.000

Aset pemerintah yang dicuri untuk legitimasi:

- Logo SIKS-NG (Sistem Informasi Kesejahteraan Sosial)

- Logo JDIH, LPSE, LAPOR!, SIPPN, PPID

<img

alt="Logo Kemensos"

width="150"

height="30"

src="/_next/image?url=%2Fimg%2Fprakerjad1.png&w=384&q=75"

/>

Logo yang ditampilkan sebagai header situs:

Logo yang ditampilkan di header adalah logo Kemensos. Nama file

prakerjad1.pngtidak mencerminkan isi gambar, konten gambar telah diverifikasi secara visual dan menampilkan logo Kemensos yang sah, bukan logo Kartu Prakerja. Penamaan file tidak konsisten dengan isi merupakan karakteristik umum dari phishing kit yang dibangun secara tergesa-gesa, namun tidak cukup untuk dijadikan dasar klaim lebih jauh tanpa bukti tambahan.

4.3.2 Kampanye 2, bantuan-ppr-terkini.a-gratis.uk

Identitas yang Dipalsukan: Program Perumahan Rakyat (PPR) Malaysia

HTTP Headers:

HTTP Headers:

HTTP/2 200

server: cloudflare

x-powered-by: Next.js

x-nextjs-cache: HIT

x-nextjs-prerender: 1

x-nextjs-stale-time: 300

cache-control: s-maxage=31536000

cf-ray: 9fc7e8e639d08607-HKG

Perbedaan forensik penting: Header kampanye Malaysia menggunakan

cache-control: s-maxage=31536000(1 tahun) danx-nextjs-prerender: 1. ini mengindikasikan halaman ini di-statically generated (SSG), bukan server-side rendered. Berbeda dengan kampanye Indonesia yangno-store. Kemungkinan arsitektur backend yang berbeda antara dua kampanye, atau halaman Malaysia tidak memiliki komponen dinamis yang sama.

Data yang dikumpulkan dari korban:

- Nama Penuh

- Nombor Telegram ← konsisten dengan semua kampanye

- Alamat / Negeri (dropdown 16 negeri + Wilayah Persekutuan)

- Status Pekerjaan (Bekerja / Tidak Bekerja / Pelajar)

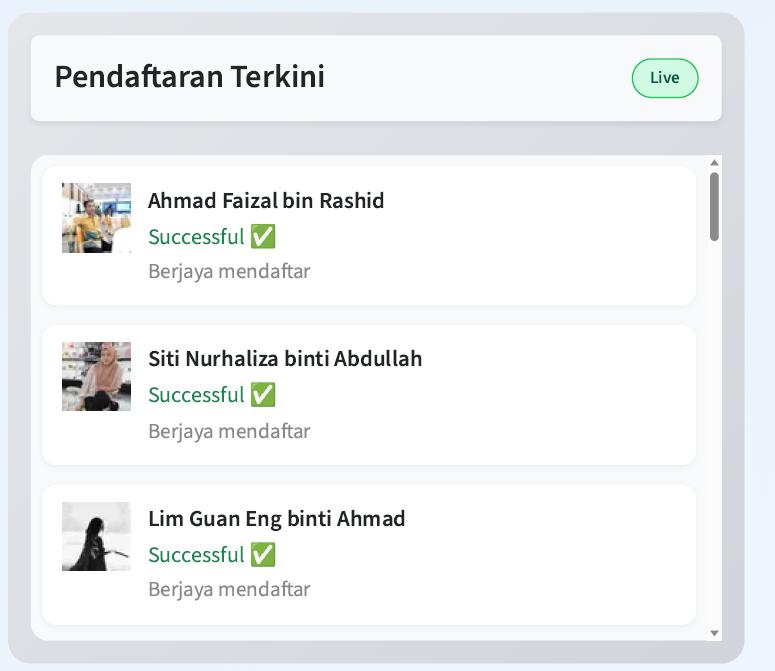

Fake Live Registration Feed, Social Proof Engineering:

Situs menampilkan ticker nama yang terus scroll, menggunakan nama selebriti dan politisi Malaysia:

Ahmad Faizal bin Rashid ✅ Berjaya mendaftar

Siti Nurhaliza binti Abdullah ✅ Berjaya mendaftar

Lim Guan Eng binti Ahmad ✅ Berjaya mendaftar ← ERROR

Nurul Izzah binti Anwar ✅ Berjaya mendaftar

Syed Saddiq bin Ahmad ✅ Berjaya mendaftar

Fattah Amin bin Jaafar ✅ Berjaya mendaftar

Signature Error, Programmatic Generation Indicator: Entri

Lim Guan Eng binti Ahmadmenggunakan penanda gender perempuan (binti) untuk tokoh laki-laki (mantan Menteri Kewangan Malaysia). Kesalahan ini secara definitif membuktikan bahwa feed ini dihasilkan secara programatik, algoritma meng-combine nama dari dataset tanpa gender validation. Ini adalah implementation fingerprint yang dapat digunakan untuk clustering jika kampanye serupa dari aktor yang sama ditemukan di platform lain.

4.3.3 Kampanye 3 & 4 daftar-segera.a-gratis.uk / daftar-segeraa.a-gratis.uk

Identitas yang Dipalsukan: Generic, tidak mengklaim program spesifik

Data yang dikumpulkan: Nama Lengkap, Jenis Kelamin, Alamat Lengkap, Nomor Telegram

Dua subdomain dengan konten identik, daftar-segera dan daftar-segeraa (double 'a'). Pola ini mengindikasikan fungsi ganda: domain cadangan operasional jika subdomain utama di-takedown, atau digunakan sebagai A/B testing konversi. Keberadaan backup domain adalah indikator kesadaran operasional (OPSEC) dari threat actor.

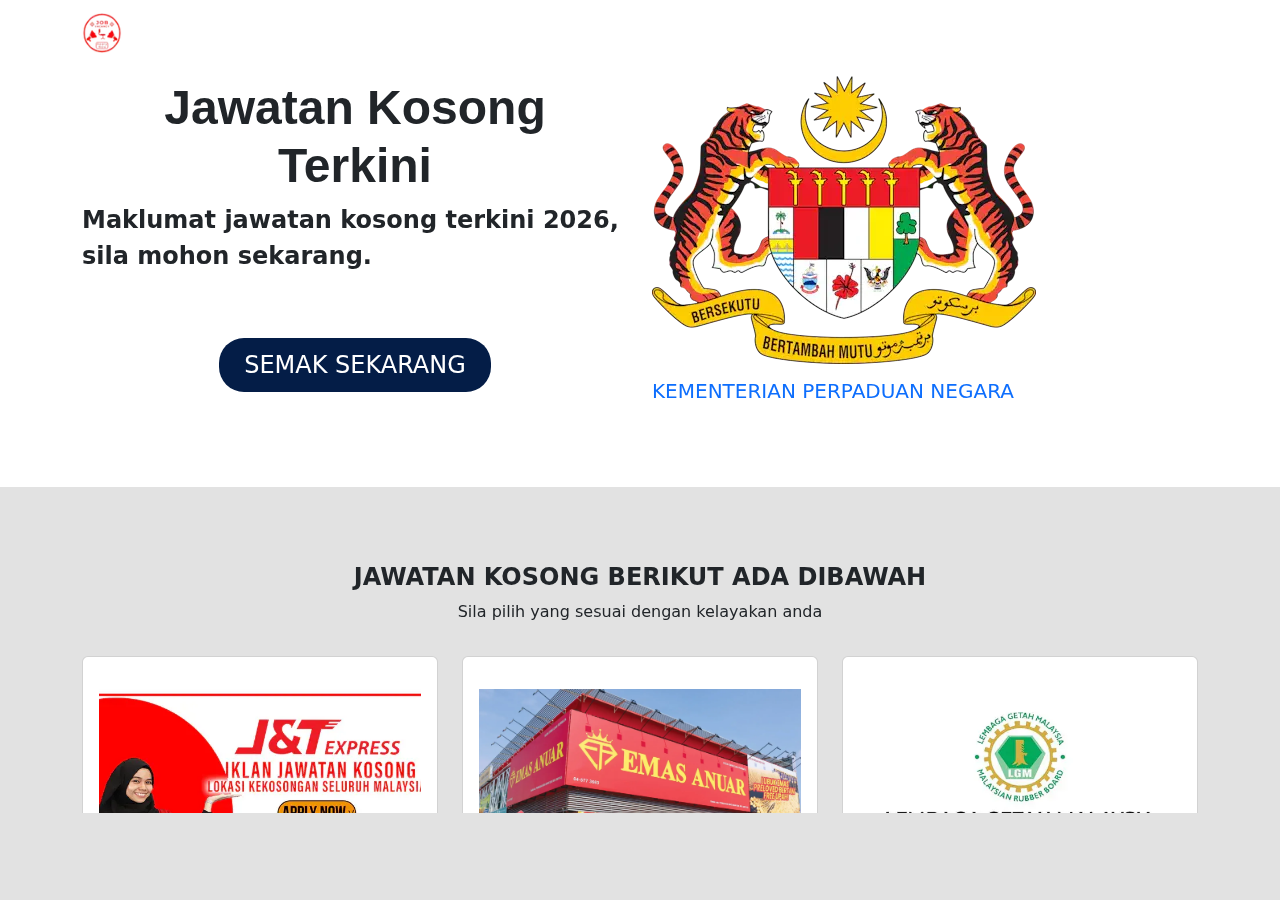

4.3.4 Kampanye 5, jawatan-kosong-terkini.a-gratis.uk

Identitas yang Dipalsukan: Kementerian Perpaduan Negara Malaysia, Portal Lowongan Kerja

Screenshot:

Modus: Job Scam. Berbeda dari kampanye bansos, situs ini menampilkan listing lowongan kerja palsu dari perusahaan legitimate Malaysia:

| Perusahaan | Gaji yang Ditawarkan |

|---|---|

| J&T Express | RM 3,000 – RM 4,000/bulan |

| Bank Rakyat | RM 1,600 – RM 1,800/bulan |

| Flash Express | RM 3,000 – RM 4,500/bulan |

| MR. D.I.Y | RM 2,500 – RM 3,500/bulan |

| Lembaga Getah Malaysia | RM 2,000 – RM 3,500/bulan |

Setiap tombol "Semak Sekarang" mengarah ke form pengumpulan data Telegram, modus akhir identik dengan seluruh kampanye lainnya.

5. ATTACK CHAIN

6. TIMELINE & ATTRIBUTION INDICATORS

6.1 Campaign Deployment Timeline

Direkonstruksi dari Certificate Transparency Log berdasarkan timestamp penerbitan sertifikat SSL per subdomain.

Timeline visual:

6.2 Attribution Indicators

Berdasarkan analisis konten, infrastruktur, dan pola deployment, beberapa indikator dapat digunakan untuk karakterisasi threat actor:

| Indikator | Observasi | Implikasi |

|---|---|---|

| Dual-language capability | Konten dalam Bahasa Indonesia dan Melayu Malaysia | Operator memahami kedua bahasa, atau menggunakan template clone |

| Paired deployment | Malaysia (29 Mar) dan Indonesia (1 Apr) di-deploy berpasangan | Satu operator mengelola seluruh jaringan |

| Gender error dalam nama | Lim Guan Eng binti Ahmad | Feed dihasilkan programatik |

| Program misidentification | Logo Prakerja digunakan untuk kampanye PKH | Threat actor kurang familiar dengan birokrasi Indonesia |

| Backup domain pattern | daftar-segera + daftar-segeraa | OPSEC awareness, siap jika satu domain di-takedown |

| Next.js framework | Digunakan di semua kampanye | Satu phishing kit yang di-clone |

| CF-Ray origin | SIN (Singapore) dan HKG (Hong Kong) | Routing Asia. konsisten dengan origin Asia Tenggara |

7. INDICATORS OF COMPROMISE

7.1 Domains

a-gratis.uk

bansos-terkini.a-gratis.uk

bantuan-ppr-terkini.a-gratis.uk

daftar-segera.a-gratis.uk

daftar-segeraa.a-gratis.uk

jawatan-kosong-terkini.a-gratis.uk

7.2 URLs

https://bansos-terkini.a-gratis.uk/

https://bantuan-ppr-terkini.a-gratis.uk/

https://daftar-segera.a-gratis.uk/

https://daftar-segeraa.a-gratis.uk/

https://jawatan-kosong-terkini.a-gratis.uk/

7.3 IP Addresses

IP di bawah adalah Cloudflare proxy, bukan origin server. Tidak direkomendasikan untuk blocking karena berdampak pada ribuan situs legitimate.

104.21.43.223 (AS13335 Cloudflare, Inc.)

172.67.186.183 (AS13335 Cloudflare, Inc.)

2606:4700:3033::ac43:bab7

2606:4700:3034::6815:2bdf

7.4 Network Infrastructure

Nameservers : jeremy.ns.cloudflare.com

georgia.ns.cloudflare.com

SSL Cert : *.a-gratis.uk (Wildcard)

Registry : Nominet UK

CDN/Proxy : Cloudflare (ASN 13335)

Framework : Next.js (React SSR, versi 13+)

DNS TTL : 300 seconds

7.5 SSL Certificate IDs (CT Log)

14204853669 — *.a-gratis.uk (issued 2026-03-20)

14249628369 — *.a-gratis.uk (issued 2026-03-24, reissue)

14299178320 — bantuan-ppr-terkini (issued 2026-03-29)

14300697113 — jawatan-kosong-terkini (issued 2026-03-29)

14337081747 — daftar-segera (issued 2026-04-01)

14337485697 — daftar-segeraa (issued 2026-04-01)

14538212445 — bansos-terkini (issued 2026-04-16)

8. MITRE ATT&CK MAPPING

| # | Tactic | Technique | ID | Evidence |

|---|---|---|---|---|

| 1 | Reconnaissance | Gather Victim Identity Info | T1589 | Form mengumpulkan nama, provinsi, no. HP |

| 2 | Resource Development | Acquire Infrastructure: Domains | T1583.001 | a-gratis.uk didaftarkan via Nominet UK |

| 3 | Resource Development | Acquire Infrastructure: Web Services | T1583.006 | Cloudflare digunakan sebagai proxy gratis |

| 4 | Resource Development | Stage Capabilities: Upload Malware | T1608.001 | Next.js phishing kit di-deploy di origin |

| 5 | Initial Access | Phishing: Spearphishing Link | T1566.002 | Link disebarkan via WhatsApp dan Telegram |

| 6 | Execution | User Execution: Malicious Link | T1204.001 | Korban membuka link dan mengisi form |

| 7 | Credential Access | Steal Application Access Token | T1528 | OTP Telegram diminta → account takeover |

| 8 | Defense Evasion | Masquerading | T1036.005 | Logo Kemensos, SIKS, PPR, LAPOR! |

| 9 | Defense Evasion | Hide Artifacts | T1564 | Origin IP disembunyikan via Cloudflare proxy |

| 10 | Lateral Movement | Internal Spearphishing | T1534 | Akun korban digunakan menyebar ke kontak |

| 11 | Impact | Account Access Removal | T1531 | Korban kehilangan akses akun Telegram |

9. DETECTION & MITIGATION

9.2 User Awareness

Program pemerintah yang sah tidak pernah:

- Menggunakan domain selain

*.go.id(Indonesia) atau*.gov.my(Malaysia) - Meminta Nomor Telegram untuk verifikasi bantuan sosial

- Disebarkan melalui link forward WhatsApp atau Telegram

Portal verifikasi resmi:

- 🇮🇩 Indonesia:

https://cekbansos.kemensos.go.id - 🇲🇾 Malaysia:

https://erumah.kpkt.gov.my

10. RECOMMENDATIONS

10.1 Long-term Actions

- Deploy domain blocking rule di tingkat DNS resolver organisasi

- Tambahkan IOC ke threat intelligence platform (MISP, OpenCTI)

- Monitor CT log

a-gratis.ukuntuk subdomain baru:https://crt.sh/?q=%.a-gratis.uk - Lakukan community awareness melalui kanal media sosial resmi

APPENDIX: Analyst Notes

Seluruh aktivitas investigasi dalam laporan ini bersifat pasif dan read-only:

- DNS query via Google DoH

- HTTP GET request untuk verifikasi status

- Screenshot tanpa interaksi dengan form

- OSINT via sumber publik

Report ini didistribusikan di bawah TLP:WHITE — bebas disebarkan kepada publik dan komunitas keamanan siber untuk keperluan awareness dan abuse reporting.

| Prepared by | rwx4m |

| Report ID | TIR-2026-001 |

| Date | 2026-05-16 |

| Version | 1.0 |

| TLP | WHITE |