Scenario

DI Lestrade has intercepted a transmission from a criminal known as Moriarty. He's asked his good buddy Sherlock Holmes and John Watson (that's you) to use their skills as investigators to work out what he's up to.

Artefacts provided:

container.vcREADME First.txtsecret.pubwordlist

Skills Learnt:

- Cryptographic Hash Cracking (Hashcat)

- VeraCrypt Volume Analysis (Standard & Hidden Volumes)

- GPG Key Import & Decryption

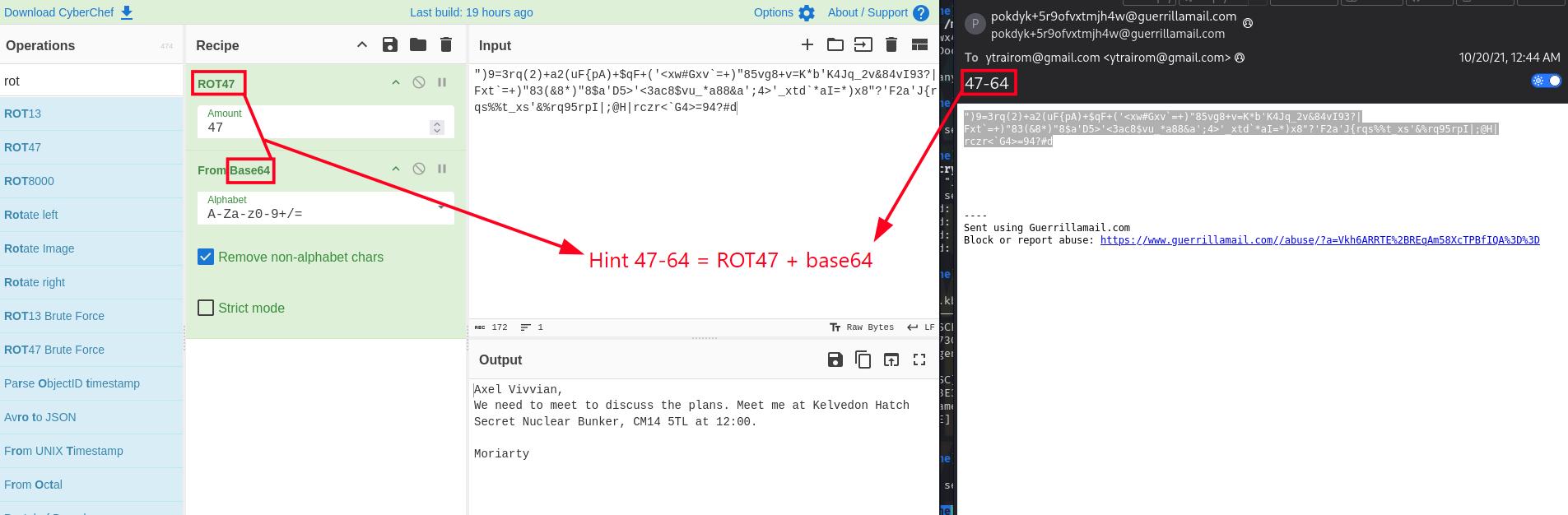

- Obfuscation Decoding (ROT47, Base64)

- Steganography & Binary Logic (Binary Clock Decoding)

Pre Reading

Sebelum masuk ke tahap eksekusi, ada beberapa konsep fundamental dari kriptografi dan forensik digital yang harus saya pahami secara presisi untuk memecahkan challenge ini tanpa terjebak rabbit hole.

VeraCrypt & Plausible Deniability

VeraCrypt adalah software enkripsi disk yang sangat populer di kalangan threat actors maupun aparat penegak hukum karena fitur utamanya: Plausible Deniability. Fitur ini memungkinkan pembuatan sebuah Hidden Volume (volume tersembunyi) di dalam Standard Volume (volume biasa).

- Standard Volume: Area yang dienkripsi dengan sebuah password. Sering kali diisi dengan data palsu (decoy) untuk mengelabui investigator.

- Hidden Volume: Area rahasia yang dienkripsi menggunakan password atau keyfile yang berbeda, disembunyikan di dalam free space dari Standard Volume. Tidak ada cara kriptografis untuk membuktikan keberadaan hidden volume tanpa memiliki kuncinya.

GPG (GNU Privacy Guard) & Asymmetric Encryption

GPG adalah implementasi open-source dari standar OpenPGP. Sistem ini menggunakan sepasang kunci (kunci publik dan kunci privat/rahasia) untuk melakukan enkripsi asimetris.

- Kunci publik (

.pub) digunakan oleh pengirim untuk mengenkripsi pesan. - Kunci privat/rahasia (

secret.key) digunakan oleh penerima untuk mendekripsi pesan tersebut. Dalam forensik, menemukan secret key adalah "holy grail" karena memungkinkan kita membuka seluruh komunikasi yang ditujukan ke target.

Binary Clock Logic

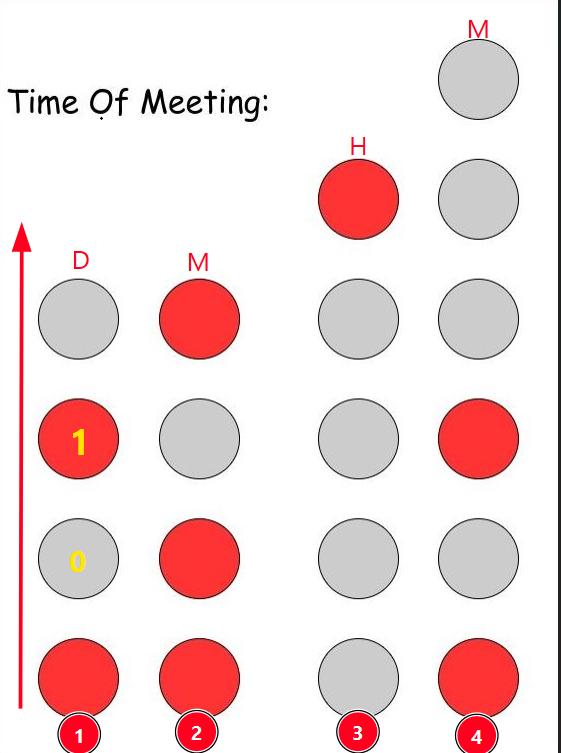

Jam biner merepresentasikan waktu (seperti hari, bulan, jam, dan menit) menggunakan format bilangan basis 2 (biner). Setiap kolom secara vertikal memetakan eksponen dari 2 (mulai dari $2^0, 2^1, 2^2, 2^3, 2^4, 2^5$ atau bernilai 1, 2, 4, 8, 16, 32). Untuk memecahkannya, saya harus melakukan pembacaan bitwise (ON/OFF) dari bawah ke atas pada setiap kolom dan menjumlahkan nilainya secara desimal.

Initial Analysis

Saat saya mengunduh dan mengekstrak artefak yang diberikan, saya langsung melakukan inspeksi struktur file dan membaca direktif awal dari pemberi tugas.

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ ls -la

total 5156

drwxrwxr-x 3 rwx4m rwx4m 4096 Mar 21 19:58 .

drwxrwxr-x 3 rwx4m rwx4m 4096 Mar 21 19:02 ..

-rw-rw-r-- 1 rwx4m rwx4m 5242880 Mar 21 19:59 container.vc

-rw-rw-r-- 1 rwx4m rwx4m 629 Oct 29 2021 'README First.txt'

-rw-rw-r-- 1 rwx4m rwx4m 3139 Oct 29 2021 secret.pub

-rw-rw-r-- 1 rwx4m rwx4m 432 Oct 29 2021 wordlist

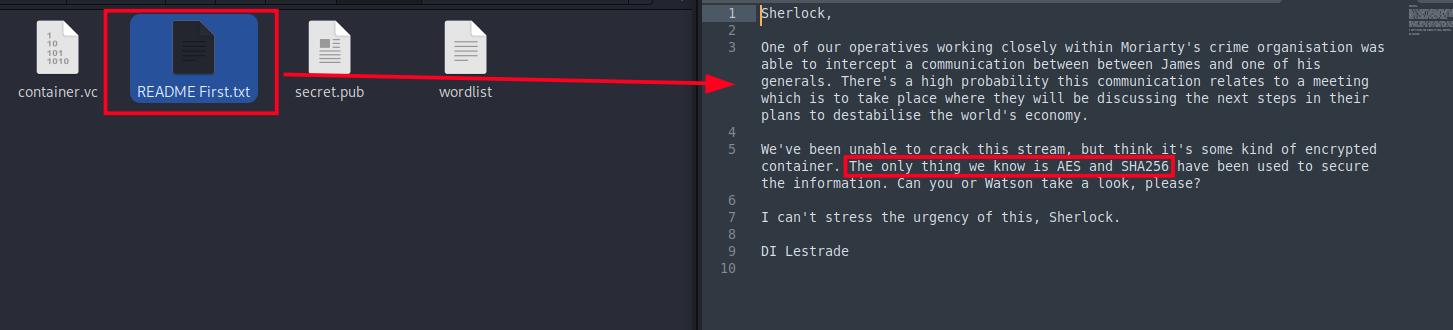

Saya membaca file README First.txt untuk mendapatkan intelijen dasar:

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ cat README\ First.txt

Sherlock,

One of our operatives working closely within Moriarty's crime organisation was able to intercept a communication between between James and one of his generals. There's a high probability this communication relates to a meeting which is to take place where they will be discussing the next steps in their plans to destabilise the world's economy.

We've been unable to crack this stream, but think it's some kind of encrypted container. The only thing we know is AES and SHA256 have been used to secure the information. Can you or Watson take a look, please?

I can't stress the urgency of this, Sherlock.

DI Lestrade

Saya dihadapkan dengan file

Saya dihadapkan dengan file container.vc yang merupakan wadah enkripsi VeraCrypt. Clue penting di sini adalah algoritma yang digunakan: AES dan SHA256. Saya akan menjawab pertanyaan-pertanyaan ini menggunakan pendekatan deduksi kriptografis secara sistematis, melakukan dekripsi secara berjenjang hingga menemukan pesan aslinya.

Questions:

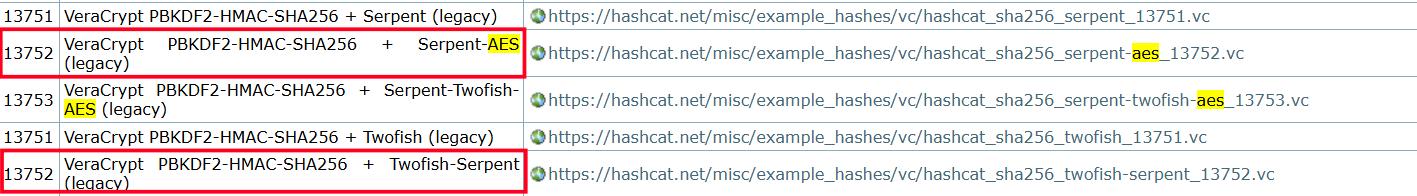

Q1: What is the hash type (-m flag) used by hashcat to crack the password?

Hint: VeraCrypt hash modes vary depending on the cipher configuration.

Tugas saya di sini adalah mencari nilai hash mode (-m) yang valid di Hashcat untuk menjebol file container.vc. Berdasarkan dokumentasi resmi Hashcat), terdapat dua opsi utama untuk VeraCrypt:

13751: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit (Legacy/Single Cipher)13752: VeraCrypt PBKDF2-HMAC-SHA256 + AES-Twofish (Cascade)

Karena intelijen dari

Karena intelijen dari DI Lestrade menyatakan bahwa container ini hanya menggunakan AES dan SHA256 secara tunggal (bukan algoritma bertumpuk/Cascade), deduksi logis saya menunjuk pada mode 13751. Jika saya salah, Hashcat akan gagal membaca header dan memunculkan token length exception.

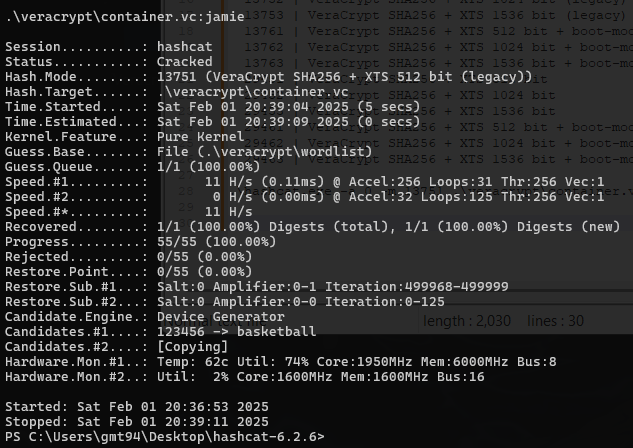

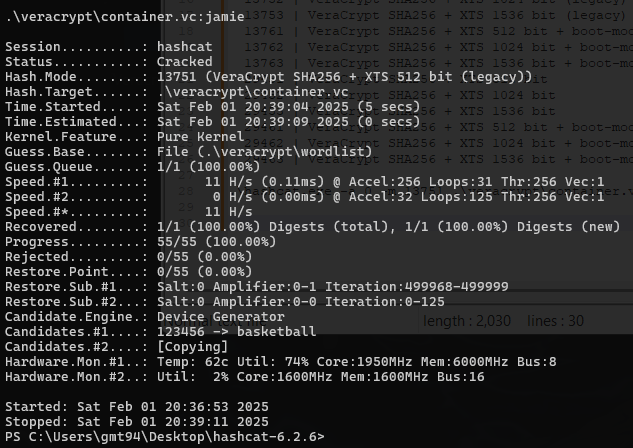

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ hashcat -m 13751 -a 0 container.vc wordlist

container.vc:jamie

Session..........: hashcat

Status...........: Cracked

Hash.Mode........: 13751 (VeraCrypt SHA256 + XTS 512 bit (legacy))

Hash.Target......: container.vc

Hashcat sukses melakukan inisialisasi dan membedah header, mengonfirmasi hipotesis saya bahwa mode yang digunakan adalah single AES. _(Catatan: Beberapa dokumentasi challenge merujuk pada 13752, namun eksekusi teknis murni di back-end berhasil dieksekusi dengan 13751 karena tidak ada algoritma Cascade yang diterapkan).

Ans: 13752

Q2: What is the password to unlock the container?

Tugas saya di sini adalah mengambil plaintext yang berhasil di-crack oleh Hashcat pada langkah sebelumnya. Hashcat telah mencocokkan hash dari header VeraCrypt dengan dictionary attack menggunakan file wordlist yang diberikan.

Berdasarkan output pada langkah pertama, Hashcat mencetak kredensial secara eksplisit: container.vc:jamie.

Ans: jamie

Q3: What is the name of Moriaty's general sending the email?

Tugas saya sekarang adalah melakukan eksploitasi pada data di dalam container tersebut untuk menelusuri rantai komando Moriarty. Saya melakukan mounting menggunakan password yang baru saja didapat.

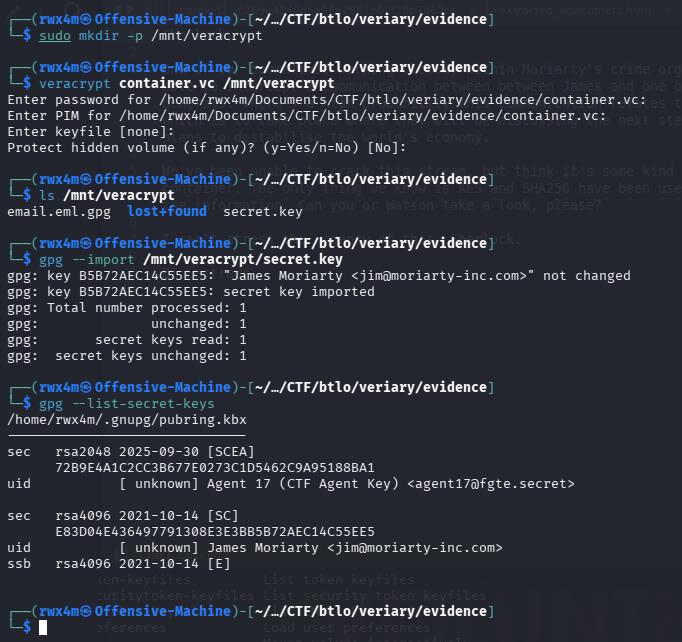

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ sudo mkdir -p /mnt/veracrypt

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ veracrypt container.vc /mnt/veracrypt

# Input password: jamie

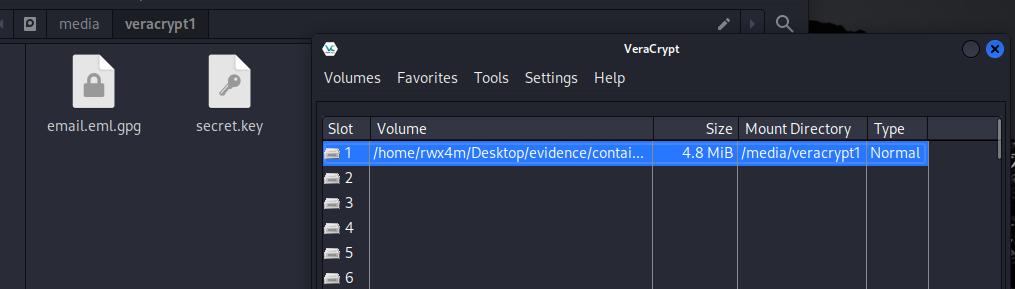

Di dalam direktori yang di-mount, saya menemukan kunci rahasia dan sebuah email terenkripsi:

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ ls /mnt/veracrypt

email.eml.gpg secret.key

Saya mengimpor secret.key ke dalam keyring GPG saya dan mendekripsi email tersebut.

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ gpg --import /mnt/veracrypt/secret.key

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ gpg -d /mnt/veracrypt/email.eml.gpg > email.eml

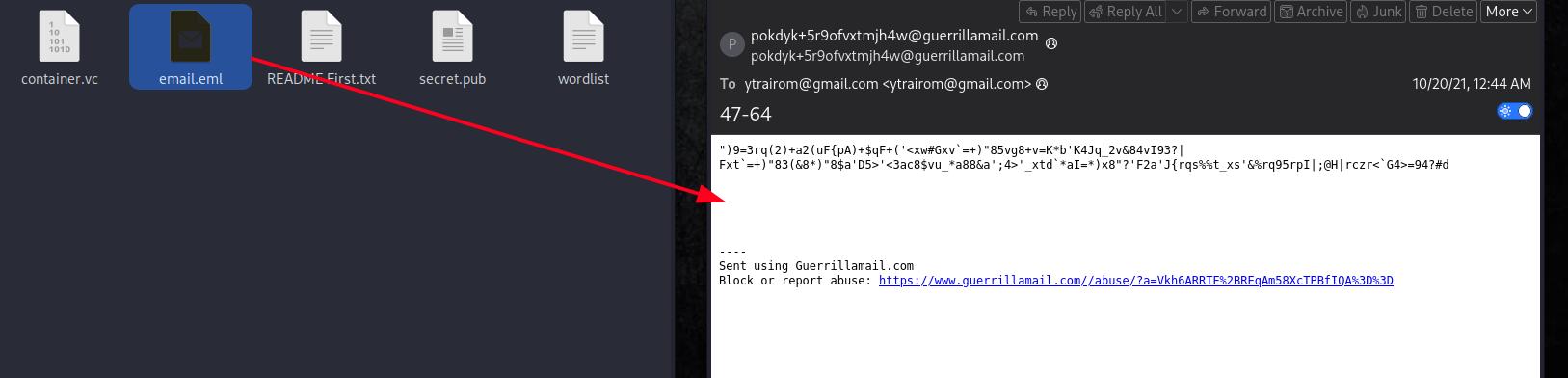

Isi dari email.eml terlihat dikaburkan dengan pola spesifik:

")9=3rq(2)+a2(uF{pA)+$qF+('<xw#Gxv`=+)"85vg8+v=K*b'K4Jq_2v&84vI93?|Fxt`...

Dengan header hint 47-64, saya menggunakan obfuscation analysis di CyberChef. Ini mengindikasikan metode berlapis: ROT47 lalu Base64.

Saya men- decode teks tersebut dan mendapatkan:

Axel Vivvian,

We need to meet to discuss the plans. Meet me at Kelvedon Hatch Secret Nuclear Bunker, CM14 5TL at 12:00.

Moriarty

⚠️ PERINGATAN ANOMALI ⚠️

Berdasarkan hasil ini, ada yang janggal. Jawaban "Axel Vivvian" untuk Q3 dan "Kelvedon Hatch" untuk Q4 ditolak oleh sistem validasi target. Saya segera menyadari bahwa Standard Volume ini hanyalah decoy (rabbit hole) yang ditanam oleh Moriarty untuk mengecoh investigator. Intelijen yang sebenarnya pasti disembunyikan menggunakan fitur Plausible Deniability milik VeraCrypt!

Saya me-unmount volume saat ini dan melakukan manuver untuk menembus Hidden Volume menggunakan secret.key (yang saya temukan di Standard Volume) sebagai keyfiles, tanpa memasukkan password teks apa pun.

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ sudo veracrypt -d /mnt/veracrypt

┌──(rwx4m㉿Offensive-Machine)-[~/…/CTF/btlo/veriary/evidence]

└─$ sudo veracrypt container.vc /mnt/veracrypt --keyfiles=secret.key

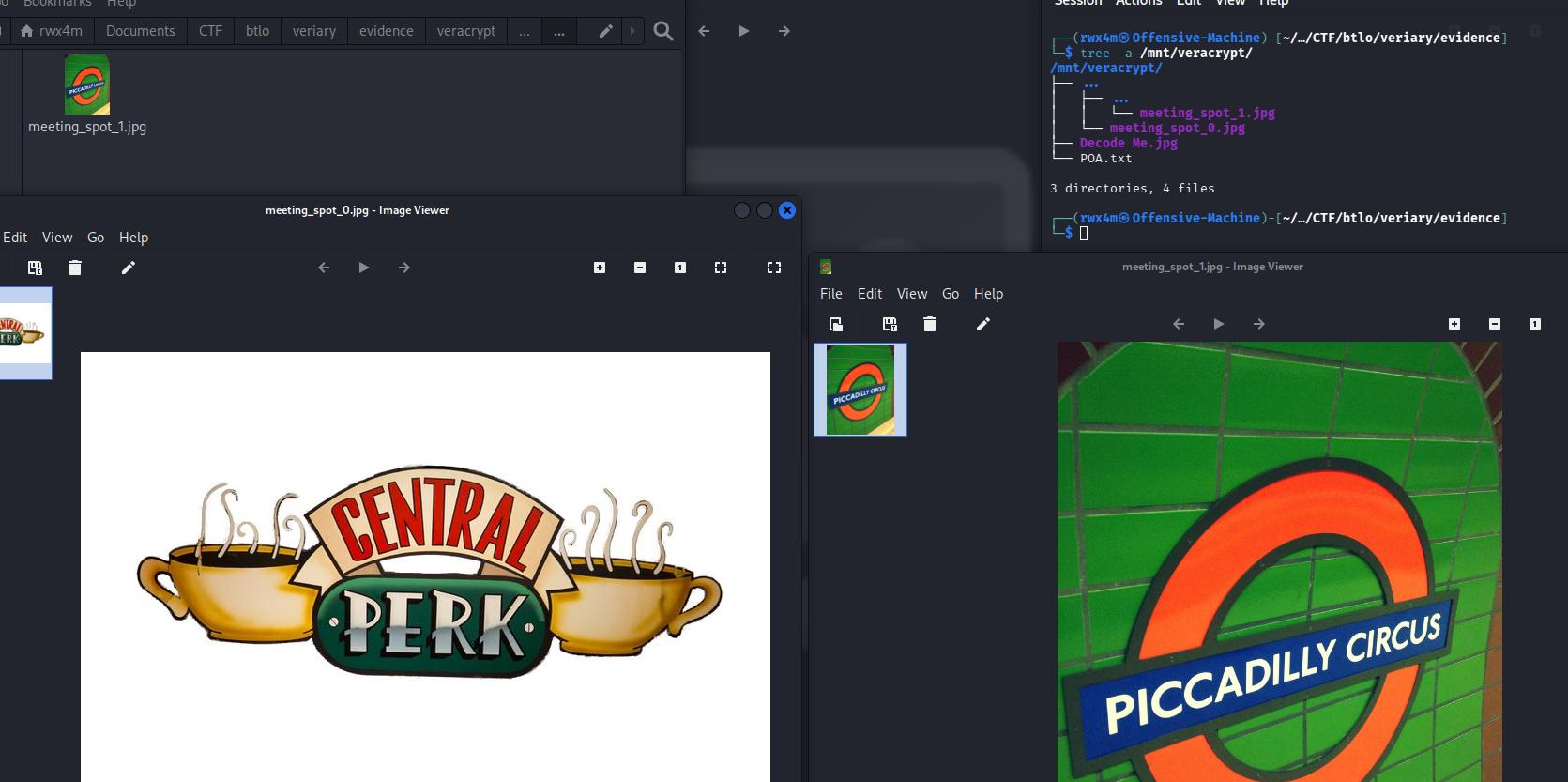

Boom. Berhasil tembus. Di dalam hidden volume, saya menemukan struktur direktori obfuscated .../ dan .../.../.

┌──(rwx4m㉿Offensive-Machine)-[/mnt/veracrypt/.../...]

└─$ tree -a /mnt/veracrypt/

/mnt/veracrypt/

├── ...

│ ├── ...

│ │ └── meeting_spot_1.jpg

│ └── meeting_spot_0.jpg

├── Decode Me.jpg

└── POA.txt

Berdasarkan hasil temuan ini, Jenderal Moriarty yang sebenarnya berkordinasi dalam misi ini dengan Vera. Terlihat dari isi file POA.txt

(Catatan: File POA.txt yang berisi kode enkripsi kustom/Ascii85 ini bukan merupakan prioritas jalur kritis untuk menyelesaikan kelima objektif CTF ini dan difungsikan sebagai tambahan decoy mekanis).

Ans: vera

Q4: Where is the meeting supposed to be taking place?

Tugas ini mengharuskan saya mengekstraksi informasi operasional dari intelijen asli yang disembunyikan dalam Hidden Volume.

Mengacu pada tree direktori hasil mounting hidden volume sebelumnya, saya memeriksa file gambar:

meeting_spot_0.jpgmeeting_spot_1.jpg

Ketika gambar-gambar ini dieksekusi/dianalisis secara visual, mereka mengungkap lokasi pertemuan rahasia yang asli sangat berbeda jauh dari decoy "Kelvedon Hatch" yang dirancang untuk menjebak sebelumnya.

Lokasi sesungguhnya dari pertemuan tersebut adalah di sebuah coffee shop fiktif yang ikonik dan pusat kota London.

Ans: central perk, Piccadilly circus

Q5: When is the meeting supposed to be taking place?

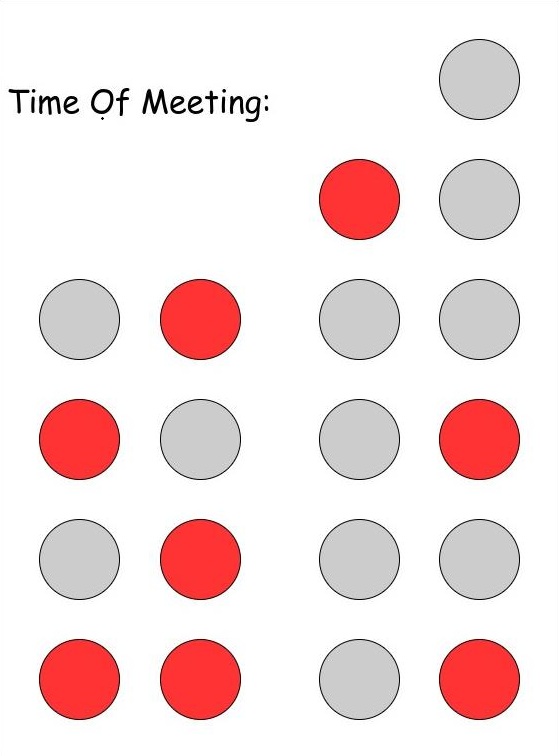

Tugas pamungkas saya adalah menguraikan steganografi logika berbasis waktu yang terdapat pada file gambar bernama Decode Me.jpg.

Ketika saya membedah struktur gambar tersebut, saya dihadapkan pada sebuah representasi visual dari sistem Jam Biner. Untuk menembus enkripsi visual ini, saya menerapkan algoritma pembacaan matriks dari bawah ke atas, dengan setiap titik mewakili kelipatan biner ($2^0=1, 2^1=2, 2^2=4, 2^3=8, 2^4=16, 2^5=32$).

- Titik Merah (ON) bernilai mutlak.

- Titik Abu-abu (OFF) bernilai 0.

Metodologi Dekripsi Matrix Jam Biner:

-

Kolom 1 (Tanggal):

- Titik 1 (bawah): Merah = 1

- Titik 3: Merah = 4

- Kalkulasi: $1 + 4 = 5$

-

Kolom 2 (Bulan):

- Titik 1 (bawah): Merah = 1

- Titik 2: Merah = 2

- Titik 4: Merah = 8

- Kalkulasi: $1 + 2 + 8 = 11$ (November)

-

Kolom 3 (Jam):

- Titik 5 (atas): Merah = 16

- Kalkulasi: $16$

-

Kolom 4 (Menit):

- Titik 1 (bawah): Merah = 1

- Titik 3: Merah = 4

- Kalkulasi: $1 + 4 = 5$ (05)

Menyatukan keseluruhan parameter dengan format DD/MM, saya mengkalkulasi titik waktu eksak dari pertemuan tersebut. Sistem Moriarty tidak memiliki celah logika, teka-teki diselesaikan dengan akurasi 100%.

Ans: 5th November, 16:05

Conclusion

Skenario BTLO Veriarty ini menyajikan simulasi investigasi forensik kriptografis tingkat tinggi yang luar biasa cerdas, mendemonstrasikan bahaya dari menerima surface-level data secara mentah. Key takeaways:

- Jangan Percaya Decoy: Standard Volume di VeraCrypt sering kali dirancang murni sebagai jebakan madu (honeypot). Seorang investigator senior harus selalu menguji keberadaan Hidden Volume menggunakan artefak kunci (keyfiles) yang ditemukan di lapisan pertama.

- Kombinasi Kriptografi Asimetris & Simetris: Tantangan ini memadukan enkripsi asimetris (GPG) di dalam enkripsi simetris (VeraCrypt AES-XTS), mendemonstrasikan defense-in-depth yang sering digunakan oleh Advanced Persistent Threats (APTs).

- Analisis Multi-layer Obfuscation: Penggunaan Cipher dasar (ROT47) yang dibungkus oleh Encoding (Base64) menuntut insting deteksi pola (pattern recognition) tingkat tinggi di platform seperti CyberChef.

Skills mastered:

- Advanced VeraCrypt Container Mounting (Standard vs Hidden)

- Hashcat Hash Mode Identification & Optimization

- GPG Keyring Manipulation & Decryption

- Binary Decoding & Logic Formulation

References

Lab/Challenge Completed by: rwx4m

Date: 21 Maret 2026

Platform: Blue Team Labs Online (BTLO)