Amadey - APT-C-36 Lab

Skenario:

An after-hours alert from the Endpoint Detection and Response (EDR) system flags suspicious activity on a Windows workstation. The flagged malware aligns with the Amadey Trojan Stealer. Your job is to analyze the presented memory dump and create a detailed report for actions taken by the malware.

| Kategori | Taktik MITRE ATT&CK | Tools |

|---|---|---|

| Endpoint Forensics | Execution, Persistence, Privilege Escalation, Defense Evasion, Command and Control, Exfiltration | Volatility 3 |

Overview

Amadey Trojan Stealer adalah malware berbahaya yang dirancang untuk mencuri data pengguna dan memungkinkan operatornya mengunduh serta menjalankan modul tambahan. Dalam investigasi ini, dilakukan analisis terhadap memory dump untuk mengidentifikasi sumber utama aktivitas berbahaya, mekanisme komunikasi dengan Command and Control (C2C) server, serta teknik persistensi yang digunakan malware.

Analysis

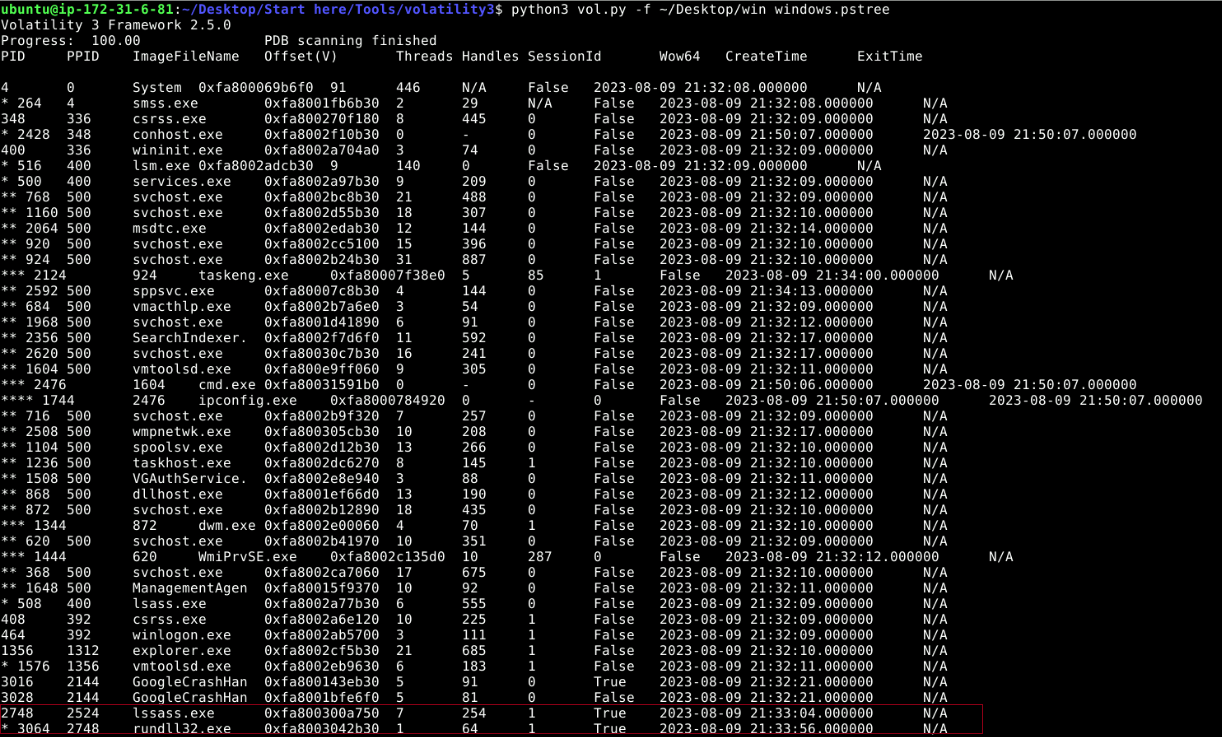

Dari hasil output pstree, dapat dilihat bahwa ada proses mencurigakan bernama rundll32.exe (PID 3064) yang berjalan di bawah proses lssass.exe (PID 2748). Perlu dicatat bahwa ada perbedaan antara lsass.exe yang asli (PID 508) dengan lssass.exe yang tampaknya merupakan process masquerading, yaitu teknik di mana malware menyamar sebagai proses sistem yang sah.

python3 vol.py -f ~/Desktop/win windows.pstree

Gambar 1: Output

Gambar 1: Output windows.pstree memperlihatkan proses lssass.exe (PID 2748) dengan child process rundll32.exe (PID 3064)

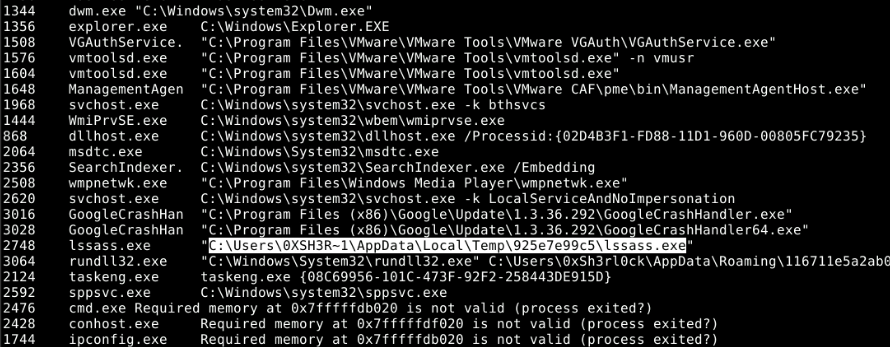

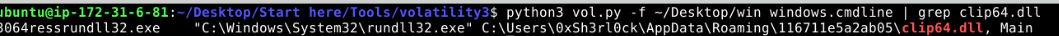

python3 vol.py -f ~/Desktop/win windows.cmdline

Gambar 2: Output

Gambar 2: Output windows.cmdline memperlihatkan detail command line dari proses mencurigakan

2748 lssass.exe "C:\Users\0XSH3R~1\AppData\Local\Temp\925e7e99c5\lssass.exe"

3064 rundll32.exe "C:\Windows\System32\rundll32.exe" C:\Users\0xSh3rl0ck\AppData\Roaming\116711e5a2ab05\clip64.dll, Main

Output dari command cmdline menunjukkan bahwa, path C:\Users\0XSH3R~1\AppData\Local\Temp\925e7e99c5\lssass.exe ini dijalankan dari direktori Temp, yang merupakan indikator kuat adanya malware execution atau fileless attack.

Kemudian, pada file yang dieksekusi C:\Windows\System32\rundll32.exe C:\Users\0xSh3rl0ck\AppData\Roaming\116711e5a2ab05\clip64.dll, Main. Path file clip64.dll yang berasal dari direktori AppData\Roaming menunjukkan bahwa DLL ini bukan bagian dari sistem Windows, sehingga berpotensi sebagai malicious DLL.

Sedangkan rundll32.exe adalah proses Windows yang sering disalahgunakan untuk menjalankan kode berbahaya melalui DLL sideloading atau malicious DLL execution.

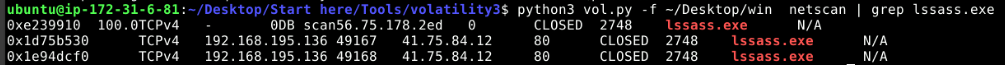

Gambar 3: Output

Gambar 3: Output windows.netscan memperlihatkan koneksi jaringan dari proses lssass.exe

Dari hasil netscan, dapat dilihat bahwa proses lssass.exe (yang sudah identifikasi sebagai mencurigakan) membuka koneksi jaringan ke alamat IP eksternal dengan detail sebagai berikut:

Detail Koneksi:

- Proses: lssass.exe (PID 2748)

- IP Lokal: 192[.]168[.]195[.]136

- Port Lokal: 49167, 49168

- IP Tujuan: 41[.]75[.]84[.]12

- Port Tujuan: 80 (HTTP)

- Status: CLOSED (berarti koneksi telah ditutup, tapi masih bisa ditracking dari memory dump)

Indikasi Serangan

SEKALI LAGI, lssass.exe seharusnya adalah proses sistem Windows yang berlokasi di C:\Windows\System32\lsass.exe, bukan di C:\Users\0XSH3R~1\AppData\Local\Temp\925e7e99c5\lssass.exe. Karena mencoba melakukan koneksi keluar, ada kemungkinan malware ini mencuri data kredensial dari LSASS dan mengirimkannya ke server eksternal (exfiltration).

IP tujuan 41[.]75[.]84[.]12 bisa jadi adalah malicious C2 server yang digunakan oleh penyerang untuk mengontrol sistem yang terinfeksi. Port tujuan 80 menunjukkan kemungkinan komunikasi dengan metode HTTP beaconing, di mana malware secara berkala mengirim atau menerima instruksi dari C2 server.

Possible Credential Dumping

lssass.exe adalah target utama untuk credential dumping, yang sering dilakukan oleh tool seperti Mimikatz atau malware lain yang mencoba mencuri NTLM hashes, plaintext passwords, atau Kerberos tickets dari LSASS.

Jika malware ini berhasil, penyerang bisa menggunakan teknik Pass-the-Hash (PtH) atau Pass-the-Ticket (PtT) untuk mengakses sistem lain dalam jaringan.

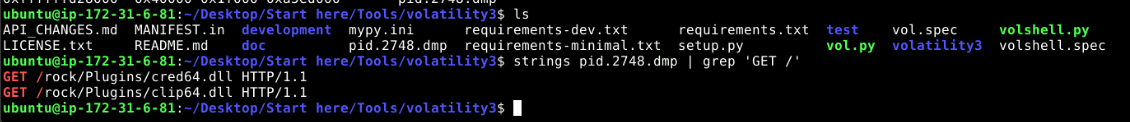

Gambar 4: Dumping process memory PID 2748 untuk analisis lebih lanjut

Gambar 4: Dumping process memory PID 2748 untuk analisis lebih lanjut

Gambar 5: String yang diekstrak menunjukkan indikasi komunikasi C2 dengan endpoint

Gambar 5: String yang diekstrak menunjukkan indikasi komunikasi C2 dengan endpoint /rock/Plugins/clip64.dll

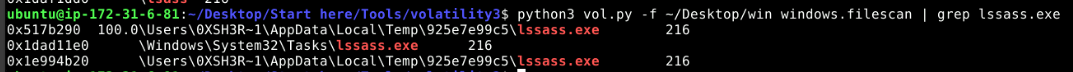

Gambar 6: Output

Gambar 6: Output windows.filescan menunjukkan lokasi file lssass.exe di direktori Temp dan Task Scheduler

Dari sini saya melakukan dump pada pid 2748 dan menganalisis proses lssass.exe (PID 2748) yang mencoba mengunduh 2 file dari server eksternal menggunakan HTTP GET.

rundll32.exe adalah metode living-off-the-land binary (LOLBin) yang sering digunakan oleh malware untuk menjalankan DLL tanpa menarik perhatian. DLL ini tidak ada di lokasi sistem Windows yang sah (System32 atau SysWOW64), melainkan di AppData\Roaming\, yang sering digunakan untuk persistence malware.

Sedangkan, Nama Folder 116711e5a2ab05 tampak acak yang mengindikasikan malware menyimpan payload di folder dengan nama acak untuk menghindari deteksi. Struktur ini mirip dengan Cobalt Strike beacons atau malware stealer seperti Redline Stealer.

Conclusion

Analisis memory dump menunjukkan bahwa Amadey Trojan Stealer memiliki beberapa teknik untuk bertahan dan beroperasi secara tersembunyi. Berikut adalah temuan utama:

| No | Temuan | Detail |

|---|---|---|

| 1 | Parent Process | lssass.exe |

| 2 | Malicious File Path | C:\Users\0XSH3R~1\AppData\Local\Temp\925e7e99c5\lssass.exe |

| 3 | C2C Server IP | 41.75.84.12 |

| 4 | Files Downloaded | 2 |

| 5 | Downloaded File Location | C:\Users\0xSh3rl0ck\AppData\Roaming\116711e5a2ab05\clip64.dll |

| 6 | Child Process Used for Execution | rundll32.exe |

| 7 | Additional Persistence Mechanism | C:\Windows\System32\Tasks\lssass.exe |

Mitigation Steps

Untuk mencegah infeksi lebih lanjut dan membersihkan sistem dari Amadey Trojan Stealer, berikut adalah langkah-langkah yang direkomendasikan:

| Langkah | Keterangan |

|---|---|

| Isolasi | Isolate the affected system untuk mencegah komunikasi lebih lanjut dengan C2C server |

| Terminasi | Terminate malicious processes menggunakan taskkill atau Process Explorer |

| Hapus File | Delete malicious files dari lokasi yang diidentifikasi |

| Bersihkan Persistensi | Remove persistence mechanisms dengan membersihkan Task Scheduler dan Registry |

| Scan Sistem | Scan the system dengan alat forensik dan antivirus yang diperbarui |

| Monitor Jaringan | Monitor network traffic untuk mendeteksi aktivitas mencurigakan lainnya |

Gambar 7: Sertifikat penyelesaian lab Amadey di CyberDefenders

Gambar 7: Sertifikat penyelesaian lab Amadey di CyberDefenders